Parece que los desarrolladores de software de criminalidad nunca duermen cuando las defensas se elevan. Siempre están buscando diferentes formas de perfeccionar sus armas de ataque. Una de las técnicas más recientes es un esfuerzo de rescate que puede obligar a un dispositivo de Windows a reiniciarse en modo seguro justo antes de que comience el cifrado, con la intención de evitar la protección de los puntos finales.

Esta cepa en particular se conoce como Snatch debido a sus autores, que se refieren a sí mismos como el Equipo Snatch. Fue descubierta por los investigadores de Sophos Labs, quienes esbozaron su descubrimiento junto con información sobre cómo estas bandas irrumpen en empresas y otras entidades de su lista de objetivos.

Vamos a explicar qué es el Snatch ransomware, cómo funciona y cómo puede eliminarlo de sus dispositivos.

Tabla de contenidos

¿Qué es el Snatch Ransomware

Snatch es una nueva variante de rescate cuyo ejecutable obliga a los dispositivos de Windows a reiniciarse en Modo seguro incluso antes de que comience el proceso de cifrado, en un intento de evitar la protección de los puntos finales que a menudo no se ejecuta en este modo.

Descubierto por los investigadores de SophosLabs y el equipo de Sophos Managed Threat Response, el programa de rescate de secuestros se encuentra entre los múltiples componentes de la constelación de programas maliciosos que se utilizan en una serie continua de ataques cuidadosamente orquestados que incluyen una amplia recopilación de datos.

La nueva cepa del rescate utiliza un método de infección único que aplica un sofisticado cifrado AES para que los usuarios cuyos equipos están infectados no puedan acceder a sus archivos.

Snatch ransomware fue notoriamente activo por primera vez en abril de 2019, pero fue lanzado a finales de 2018. Sin embargo, el aumento de archivos cifrados y notas de rescate llevó a su descubrimiento y seguimiento por parte del equipo de investigadores de Sophos.

Su forma de cripto-virus ataca objetivos de alto perfil, pero esta nueva cepa, creada con el programa Google Go, comprende una colección de herramientas que incluyen una función de robo de datos y de rescate. Además, tiene un Cobalt Strike reverse-shell y otras herramientas utilizadas por los probadores de penetración y los administradores de sistemas.

Nota: La variante descubierta por Sophos sólo puede funcionar en Windows en las ediciones de 32 y 64 bits desde la versión 7 a la 10.

Cómo funciona el Snatch Ransomware

Como virus que bloquea archivos, Snatch ransomware no tiene conexiones con otras cepas. Aún así, sus desarrolladores publicaron nueve variantes de la amenaza, que añaden diferentes extensiones después de que los datos son cifrados con el cifrado AES.

El truco es reiniciar las máquinas en Modo Seguro, y luego el programa de rescate restringe el acceso a sus datos encriptando sus archivos. Después de esto, los hackers intentan extorsionarle pidiendo rescates en forma de Bitcoin a cambio de desbloquear sus archivos y devolverle el acceso a los datos.

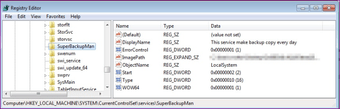

Hay una razón por la que su truco funciona. Algunos programas antivirus no se inician en Modo a prueba de fallos y los desarrolladores descubrieron que podían modificar fácilmente una clave del registro de Windows e iniciar el equipo en Modo a prueba de fallos. De este modo, el software de rescate se ejecuta sin ser detectado por su software de seguridad.

La primera vez que se instala en su dispositivo, viene a través de SuperBackupMan, un servicio de Windows, y se configura justo antes de que su equipo comience a reiniciarse, de modo que no puede detenerlo a tiempo.

Una vez instalados, los atacantes utilizan el acceso de administrador para ejecutar BCDEDIT, una herramienta de la línea de comandos de Windows, para forzar el reinicio del equipo en Modo a prueba de fallos inmediatamente.

A continuación, crea un ejecutable de nombre aleatorio en la carpeta %AppData% o %LocalAppData%, que se lanzará e iniciará el análisis de las letras de unidad de su ordenador para los archivos que se van a cifrar.

Archivos dirigidos por Snatch Ransomware

Hay extensiones de archivos específicos que encripta, incluyendo .doc, .docx, .pdf, .xls, y muchos otros, que infecta y cambia sus extensiones a Snatch para que no puedas abrirlos de nuevo.

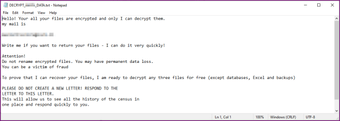

El programa de rescate deja una nota de archivo de texto Readme_Restore_Files.txt, exigiendo entre uno y cinco Bitcoin a cambio de una clave de descifrado, con información sobre cómo comunicarse con los hackers para recuperar sus archivos de datos.

Después de que el software de rescate analice el equipo por completo, utiliza vssadmin.exe, un comando de Windows para eliminar todas las copias de volumen de sombra del equipo, de modo que no pueda recuperarlas y utilizarlas para restaurar los archivos de datos cifrados. El paso final es cifrar cualquier archivo de datos en el disco duro.

Actualmente, los archivos infectados no son descifrables debido a la sofisticada naturaleza del cifrado AES utilizado. Sin embargo, usted todavía tiene una línea de vida si su equipo está infectado al restaurar sus archivos desde la copia de seguridad más reciente.

El snatch ransomware se ha dirigido a los usuarios habituales a través de correos electrónicos de spam. Pero hoy en día, los principales objetivos son las corporaciones. Al pagar a estos delincuentes, no sólo se pierde dinero y no se tiene ninguna garantía de que le envíen la clave de desencriptación, sino que además se les anima a seguir con su ciberdelincuencia.

Si no tiene una copia de seguridad actualizada, no hay mucho más que pueda hacer aparte de esperar a que los expertos en seguridad encuentren un descifrador de Snatch ransomware. Eso podría llevar mucho tiempo, pero hay otras formas de protegerse de tales ataques.

Cómo eliminar el Snatch Ransomware de su ordenador

Una de las mejores maneras de eliminar el Snatch ransomware y otro malware es instalar un buen software antivirus de seguridad como Malwarebytes o SpyHunter que pueda escanear, detectar y eliminar la amenaza. No todos los motores antivirus pueden detectarlo porque es un malware completamente nuevo, por lo que es bueno escanearlo con varios programas.

Puede protegerse a sí mismo y a sus dispositivos contra los ataques de rescate tomando medidas sencillas, como descargar software de fuentes de confianza, y evitar abrir archivos adjuntos de correo electrónico de fuentes no fiables.

Otras formas de protegerse a sí mismo y a su organización de los robos y otros tipos de software de rescate incluyen:

- Actualice el sistema operativo y haga una copia de seguridad de sus datos.

- Realice una auditoría regular de la contraseña.

- Despliegue un software de seguridad completo y de varias capas para proteger todos los puntos de entrada contra un ataque de rescate.

- Asegurando las herramientas de acceso remoto y otros programas vulnerables porque los atacantes de Snatch contratan a otros criminales con experiencia en el uso de Web shells o capaces de piratear servidores SQL mediante ataques de inyección.

- Proteja su interfaz de Escritorio remoto poniéndolos detrás de una VPN en su red para que la gente no acceda a ellos sin credenciales de VPN.

- Realice comprobaciones regulares y exhaustivas de todos los dispositivos de su casa u organización para asegurarse de que están protegidos y supervisados, ya que Snatch aprovecha estos puntos de acceso y puntos de apoyo para entrar.

- Configure y utilice la autenticación multifactorial para cualquier administrador de su organización, de modo que los atacantes no puedan forzar sus credenciales.

- Realice una búsqueda completa de amenazas en su red para identificar cualquier actividad de este tipo antes de la infección.

Proteja su sistema

El software de rescate de secuestro puede parecer casi un peligro para la vida en cuanto a la forma en que funciona para paralizar sus archivos y dispositivos. Antes de pensar en pagar ese rescate, pruebe los pasos anteriores para eliminar la amenaza y tome siempre medidas preventivas para asegurarse de que ésta y esas amenazas no aparezcan en su ordenador o red.