¿Está cansado de los avisos de cambio de contraseña obligatorios? ¿Le resulta difícil mantener un registro de las contraseñas? Bueno, Microsoft está de acuerdo en que la tendencia del cambio de contraseña obligatorio está envejeciendo y sugiere que debería desaparecer. Afortunadamente, la autenticación de dos factores o la oferta de aplicaciones 2FA como Google Authenticator, Authy y Microsoft Authenticator están a la vuelta de la esquina para salvar el día.

Sorprendentemente, muchas personas siguen eligiendo mal las contraseñas, especialmente cuando usan 2FA pensando que es infalible. Cuando uses una aplicación 2FA para escanear un código de barras, anota siempre los códigos de copia de seguridad en algún lugar seguro, preferiblemente fuera de línea. Tomar una captura de pantalla del código QR y almacenarlo en una bóveda encriptada también funciona, aunque es menos seguro porque todavía está disponible en línea.

Ahora, veamos cómo se compara Authy con Microsoft Authenticator y qué aplicación 2FA debería utilizar.

Obtener Authy

Obtener Microsoft Authenticator

Tabla de contenidos [mostrar]

1. Creación de la cuenta

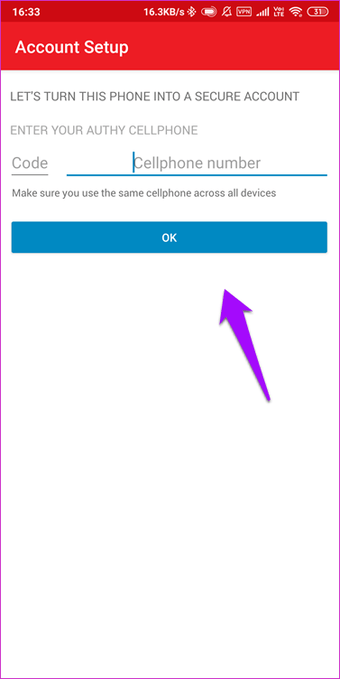

Cuando abra Authy por primera vez, la aplicación le pedirá que cree una cuenta utilizando su número de móvil. Esto significa que su teléfono debe tener una tarjeta SIM activa. En caso de que no lo sepas, el intercambio de SIM es una técnica común de phishing en la que el hacker emitirá una nueva tarjeta SIM con tu número y luego la utilizará para generar OTPs (One Time Password). Authy tiene una solución a eso que discutiremos en el punto de Seguridad más abajo.

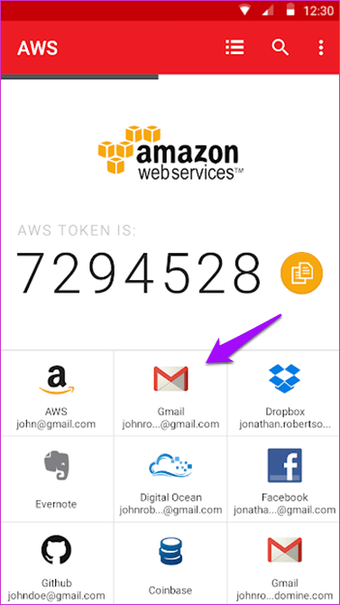

Authy utiliza un diseño colorido donde es fácil encontrar sus códigos 2FA ya que cada entrada utiliza el logo del servicio respectivo. Google Authenticator nunca los sincroniza y, por lo tanto, hace difícil encontrar un código 2FA en un mar de texto y números.

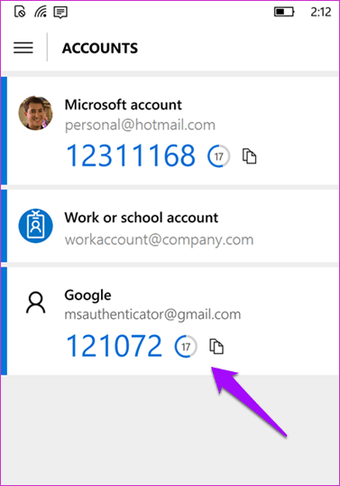

Microsoft Authenticator utiliza un diseño similar en el que los logotipos están sincronizados, lo que facilita la búsqueda de los códigos 2FA de los respectivos servicios.

A diferencia de Authy, puede utilizarlo sin tener que crear una cuenta. Sin embargo, puede utilizarlo con su cuenta de Microsoft, pero eso es opcional.

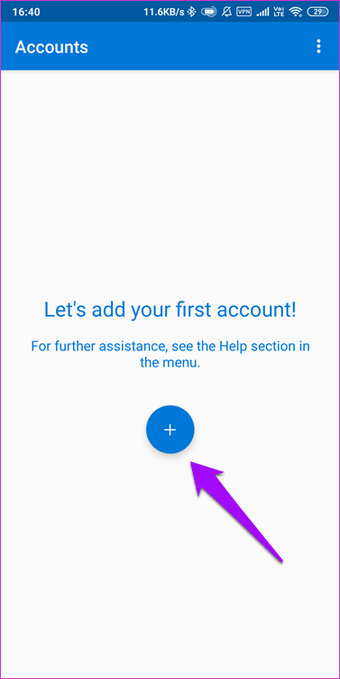

El escaneo de los códigos QR en ambas aplicaciones es fácil y rápido. Sólo tienes que tocar el icono «+» y apuntar la cámara trasera hacia el código QR.

2. Tomando copias de seguridad

Authy permite a los usuarios hacer copias de seguridad de sus códigos si pierden sus teléfonos inteligentes. Estas copias de seguridad se cifran en su dispositivo y luego se almacenan en la nube en los servidores de Authy, propiedad de Twilio. Estas copias de seguridad pueden ser restauradas en otro dispositivo móvil usando el mismo número de teléfono con una SIM activa.

Sin embargo, tendrá que introducir la contraseña de respaldo para descifrar las claves sincronizadas. De esta manera, un hacker puede tener acceso a tu número mediante un truco de intercambio de SIM, pero tú sigues teniendo la contraseña de respaldo. Por lo tanto, es muy importante que guardes la contraseña de respaldo en un lugar seguro, preferentemente fuera de línea, y nunca la compartas con nadie.

El Microsoft Authenticator funciona de manera similar. Por ahora, la capacidad de hacer copias de seguridad de los códigos 2FA sólo está disponible para los usuarios de iOS. Microsoft no ha anunciado nada para Android todavía, pero tengo esperanzas. Necesitará una cuenta de Microsoft para hacer una copia de seguridad de sus códigos 2FA.

Para empezar, ve a Configuración de tu iPhone y toca en la copia de seguridad de iCloud. La interfaz te pedirá que introduzcas los datos de tu cuenta de Microsoft. Las copias de seguridad están cifradas y almacenadas en iCloud, y tu cuenta de Microsoft se utiliza para la verificación. También deberías usar 2FA para tu cuenta de Microsoft.

¿Cómo puedo iniciar sesión en mi cuenta de Microsoft? Es por eso que siempre debe anotar los códigos de copia de seguridad de una sola vez fuera de línea en el momento de escanear los códigos QR en todos los sitios. Mantengo un diario y un bolígrafo Sakura de archivo que es impermeable, resistente a la decoloración y a los productos químicos. Sí, estoy paranoico cuando se trata de mi seguridad, lo que nos lleva al siguiente punto.

3. Seguridad

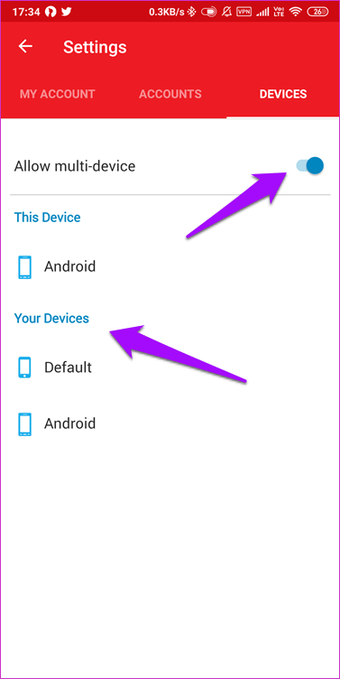

Anteriormente, discutimos cómo el uso de un número de móvil para registrar una cuenta con Authy puede ser peligroso. Para resolver este problema, Authy implementó una opción llamada Allow multi-device. Sólo se puede instalar Authy en un segundo o tercer dispositivo cuando está habilitado. Por lo tanto, asegúrese de desactivar esa opción cuando termine de configurar sus cuentas y de escanear los códigos QR.

Incluso si un hacker utiliza el truco del intercambio de SIM, no podrá instalar Authy en su dispositivo porque no está permitido. Puede ver una lista de los dispositivos registrados en la misma pantalla.

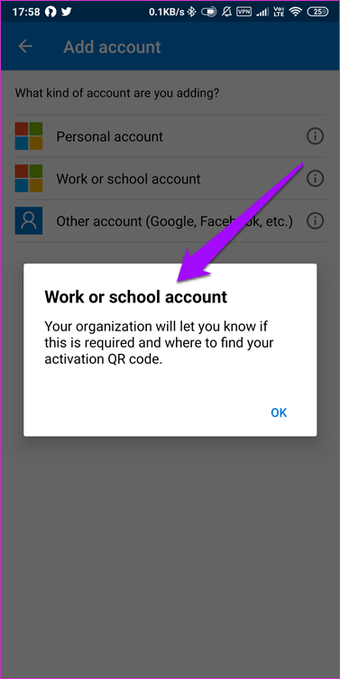

En el caso del Microsoft Authenticator, no es necesario utilizar una tarjeta SIM, y si decide utilizar su cuenta de Microsoft, las copias de seguridad se almacenan en iCloud. Esto significa que el hacker necesitará acceder a ambas cuentas antes de poder robar los códigos 2FA. Asegúrate de asegurar tu cuenta de Apple también.

Tanto el Authy como el Microsoft Authenticator permiten bloquear aplicaciones utilizando un PIN de 4 dígitos y un escáner de huellas dactilares. Los códigos 2FA nunca salen de su dispositivo a menos que usted lo desee, y se cifran en el dispositivo antes de ser cargados.

4. Otras características

Microsoft Authenticator también trabaja con la solución empresarial de Microsoft. Por lo tanto, ahora puede usar la aplicación para recibir notificaciones push de un solo toque para aprobar el inicio de sesión, sin necesidad de introducir el código. La notificación push de una sola pulsación también funciona con cuentas personales.

Ambas aplicaciones 2FA pueden generar códigos fuera de línea y sin acceso a una conexión de Internet después de que los códigos hayan sido escaneados y guardados en el dispositivo.

5. 5. Precios y plataformas

Authy y Microsoft Authenticator son gratuitos y vienen sin ningún tipo de anuncios. Authy es compatible con los navegadores Android, iOS, Windows, macOS y Chrome. Microsoft Authenticator es compatible tanto con las plataformas móviles como con Windows 10, pero deja fuera de juego a macOS y a los navegadores.

Dos es una empresa

Authy tiene una mejor interfaz de usuario y soporta más plataformas, pero Microsoft Authenticator cubre las más importantes de todos modos. Si usted es un usuario de Microsoft, o un empleado con acceso de administrador, Microsoft Authenticator tiene más sentido para usted.

Las copias de seguridad automáticas también funcionan en Android, lo cual es una ventaja para los usuarios de teléfonos inteligentes Android. Un usuario podría olvidar accidentalmente la opción de multidispositivo, y entonces será más fácil para un hacker robar códigos de Authy. Aunque no es del todo culpa de Authy, sigue siendo un riesgo. Microsoft Authenticator elimina eso de la ecuación.